Seguimos con la serie de artículos que relatan la migración de todo un bosque de Directorio Activo. Hoy hablaremos de la instalación de Microsoft Lync 2010.

En nuestro entorno fictício original existe un Microsoft Office Communication Server 2007 R2 (OCS para los amigos… y enemigos) que no soporta una migración inter-forest por lo que se opta por una plataforma nueva y a la última versión del procuto: Microsoft Lync 2010.

Puestos en antecedentes, empezamos con el lío donde se verá que la instalación del producto es algo especial.

Microsoft Lync 2010

El nuevo servidor de Lync se llamará “lync” y tendrá la IP “192.168.130.172”. La versión del software es la Standard que incluye una instalación de SQL Express 2008 SP1

Las características hardware del equipo son:

- – 2 CPUs

- – 8 GB de RAM

- – Disco de 40 GB de sistema

Como sistema operativo, se escoger Windows Server 2008 R2 SP1 en idioma inglés.

1.1 Preparación del entorno para Lync 2010

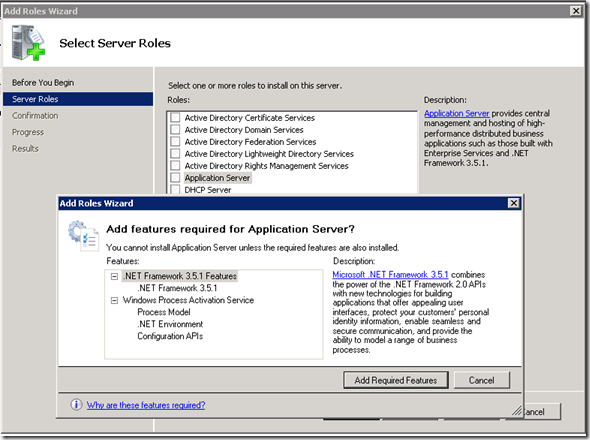

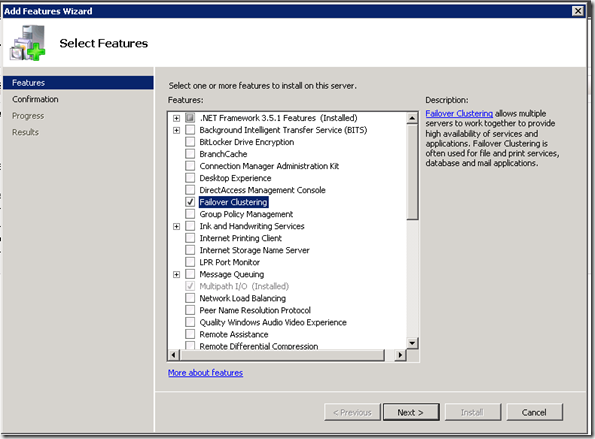

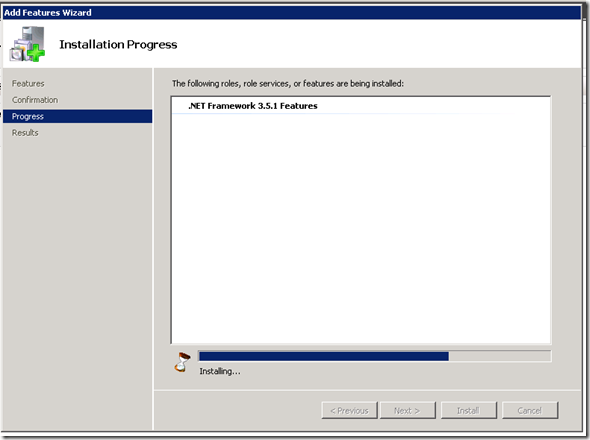

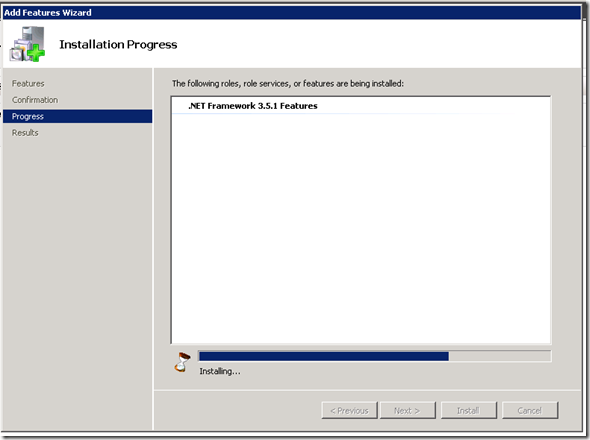

La instalación de Microsoft Lync 2010 requiere de la instalación del .NET Framework 3.5 SP1, incluido en el propio servidor.

Para instalarlo, debemos ir a “Server Manager”, escoger la opción “Add features” y seleccionar .NET Frameowrk 3.5.1. Features

También es necesario instalar varios componentes del IIS, procedimiento que se hará ejecutando el comando

ServerManagerCmd.exe -Install Web-Server Web-Http-Redirect Web-Scripting-Tools Web-Windows-Auth Web-Client-Auth Web-Asp-Net Web-Log-Libraries Web-Http-Tracing Web-Basic-Auth

Finalmente, se ha de instalar Silverlight para poder usar la consola de Lync para administrar el producto.

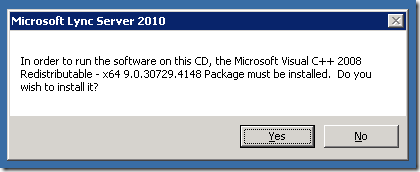

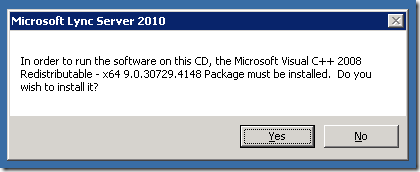

Después de cumplir con los requerimientos iniciales para lanzar la instalación del producto, lanzamos el programa de instalación de Microsoft Lync, ubicado en la ruta Setup\amd64\Setup.exe dentro del DVD de instalación el cual nos solicitará la instalación de VC++ Redistributable 2008.

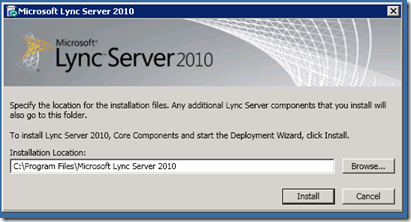

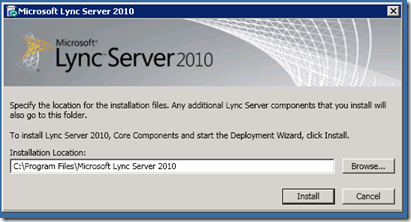

Una vez finalizada la instalación del Runtime de VC++, se inicia el programa de instalación propiamente dicho

Cambiamos la ubicación destino a E:\Microsoft Lync Server 2010 y proseguimos con la instalación.

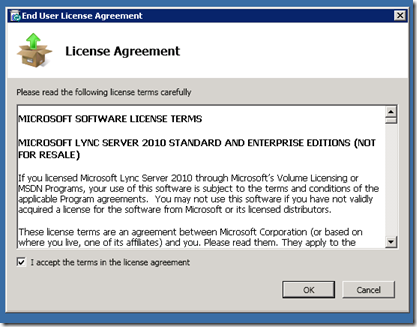

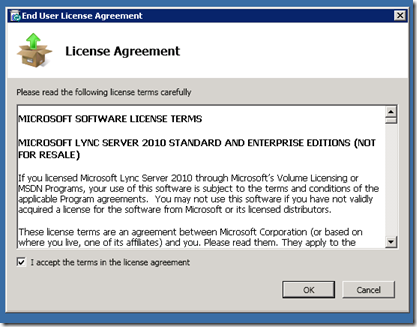

Aceptamos el EULA

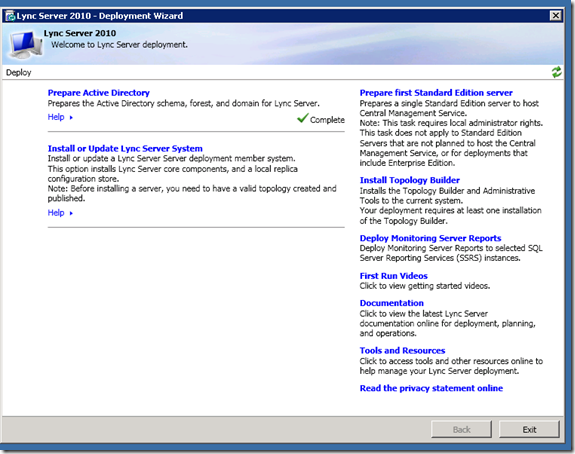

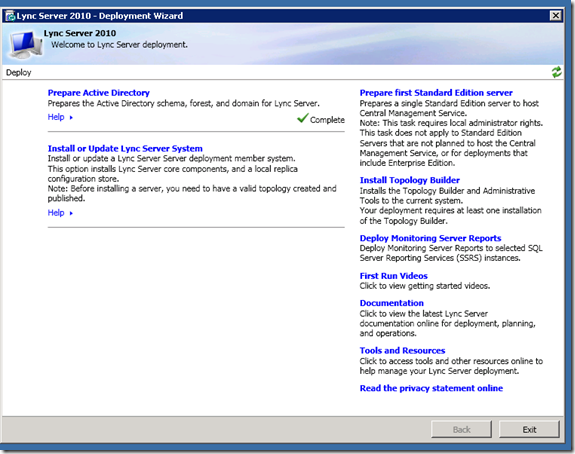

Lanzamos la preparación del Active Directory para que extienda el Schema del bosque, añada las clases necesarias al dominio y genere los grupos de seguridad necesarios para que el producto funcione correctamente.

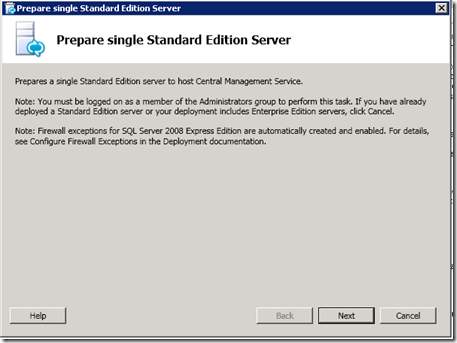

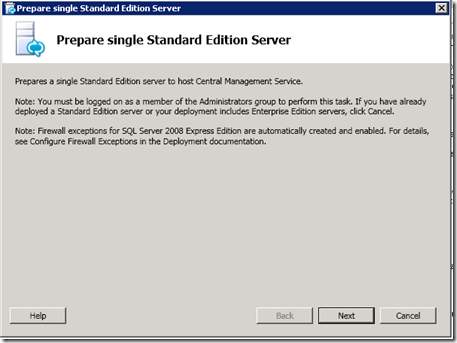

Acto seguido, escogemos la opción “Prepare first Standard Edition server”.

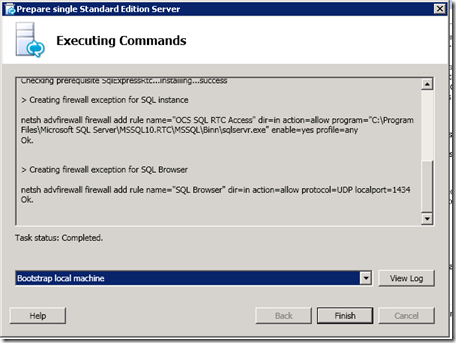

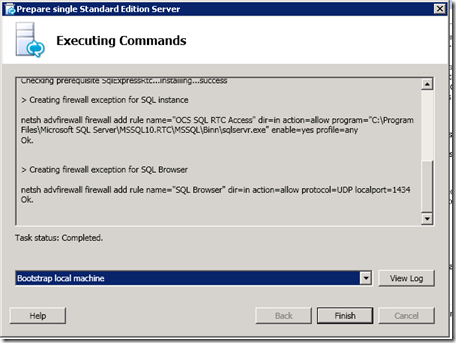

Este asistente nos iniciará uno de los pasos necesarios para instalar Lync, como son la instalación de SQL Express 2008 SP1 y la preparación del servidor para tener los datos necesarios para instalar la herramienta de definición de topologías de servidores de Lync.

Una vez finalizar la instalación del SQL Express y su DB asociada de nombre “RTC”, instalamos el Topology Builder.

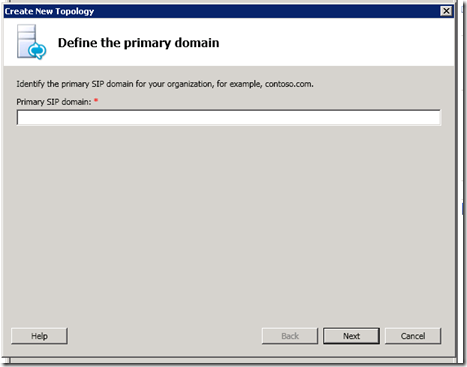

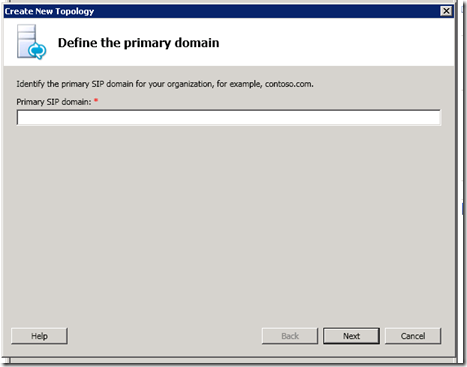

Al iniciar el asistente del Topology builder, nos empezará a solicitar los datos mínimos para poder definir el tipo de instalación del producto, el SIP que tendrán los usuarios, las rutas de acceso a los recursos, etc.

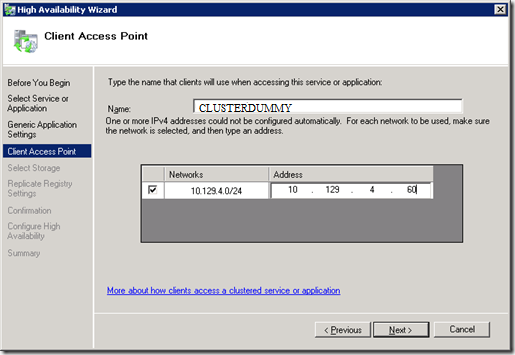

El nombre que usaremos como SIP primario es el mismo que actualmente se tiene para el entorno de OCS y que es “midominio.com”. No se añaden, de momento, SIPs secundarios.

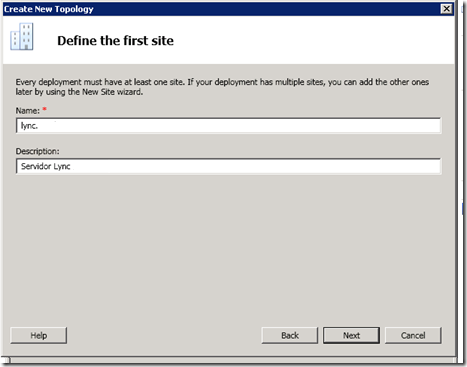

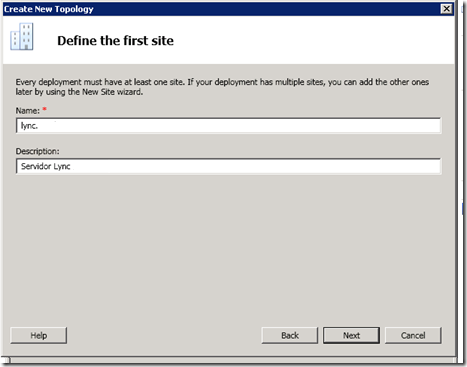

Definimos el nombre del site donde se instalará Lync. Este nombre ha de coincidir con el del equipo.

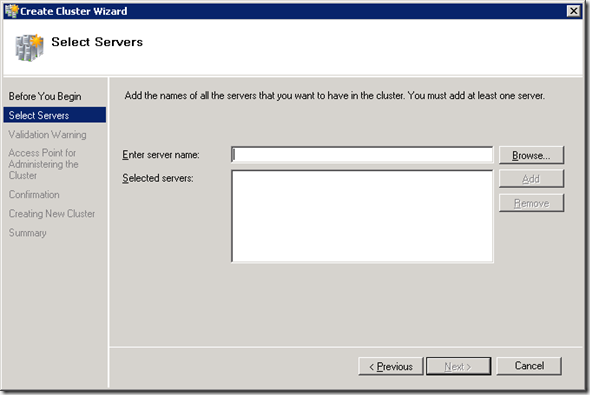

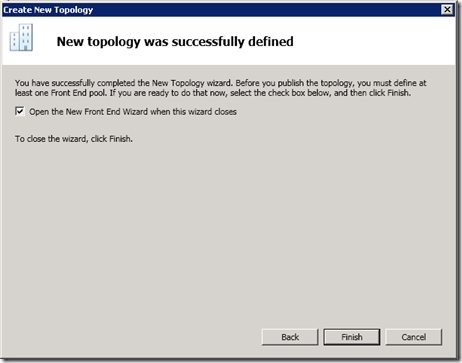

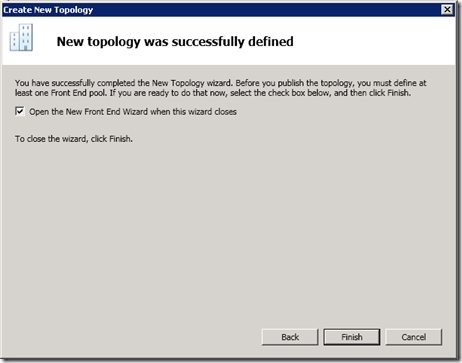

Finalizamos el asistente que nos lanzará un segundo asistente para que definamos el pool de conexiones de Lync.

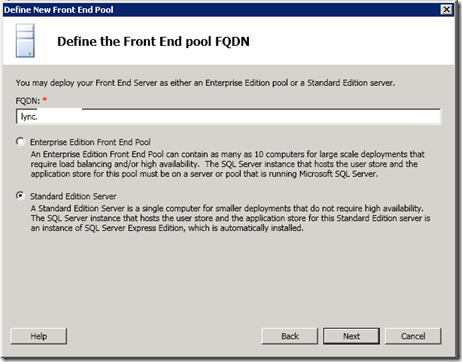

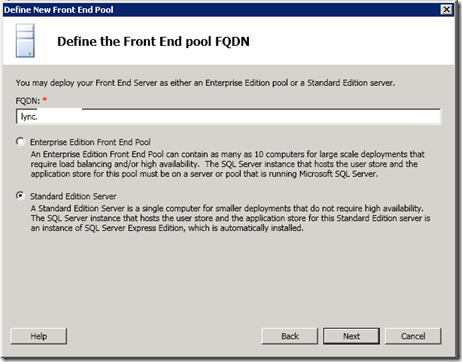

El nombre del pool ha de coincidir con el del servidor, por tanto, lo ponemos y seguimos con el proceso y el pool a crear debe ser para la versión Standard del producto.

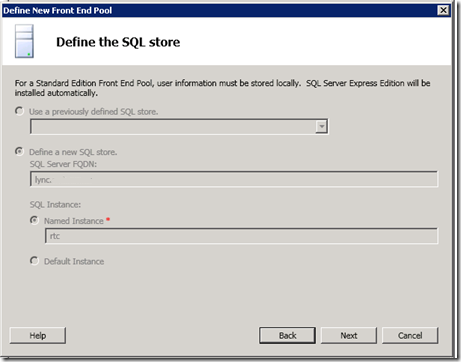

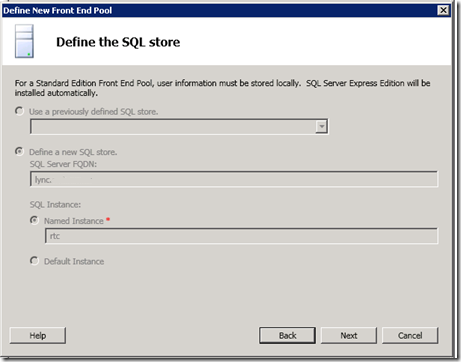

Vamos aceptando los valores por defecto del resto de pantallas del asistente hasta llegar a la configuración de la DB.

Como DB para almacenar los datos, y dado que la versión que se instala de Lync es la Standard, no podemos cambiar los valores definidos en el asistente, por lo que procederemos con el siguiente paso de la instalación.

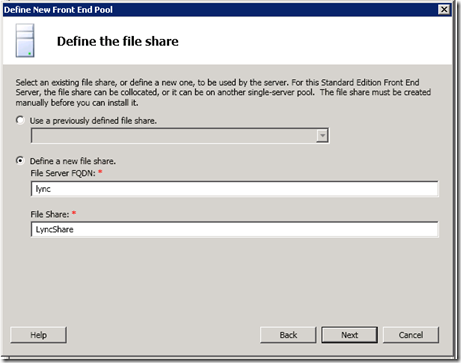

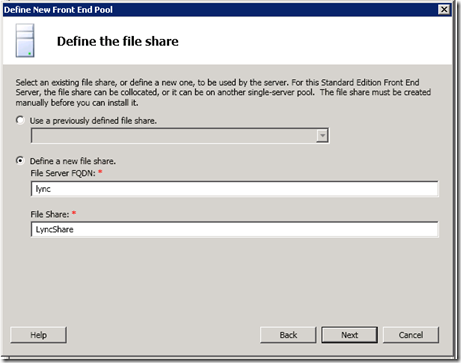

Como directorio para compartir, definimos E:\LyncShare a nivel de sistema e introducimos la ruta “LyncShare” en el asistente

Nota: Es aconsejable haber compartido previamente la carpeta antes de decirle al programa de instalación que la use

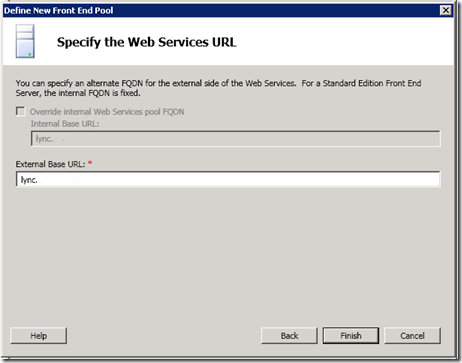

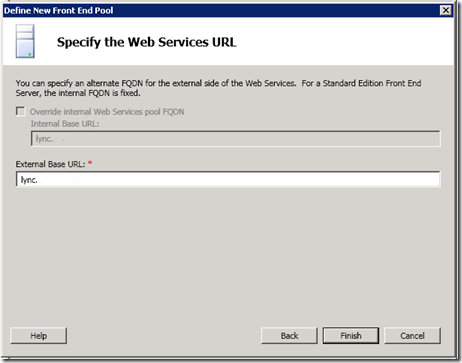

Dejamos como external URL la que nos sugiera el asistente.

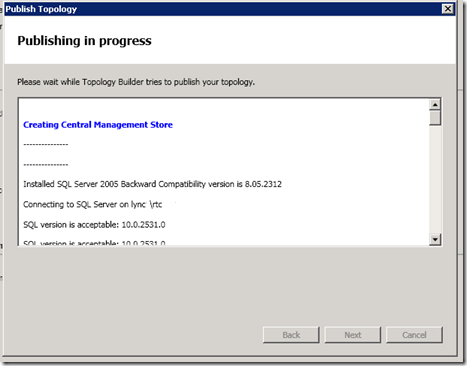

Finalizamos el asistente y publicamos esta topología. Para ello, debemos ir al menú de la derecha del Topology builder y escoger “Publish topology” lo cual hará que se lance un asistente de publicación.

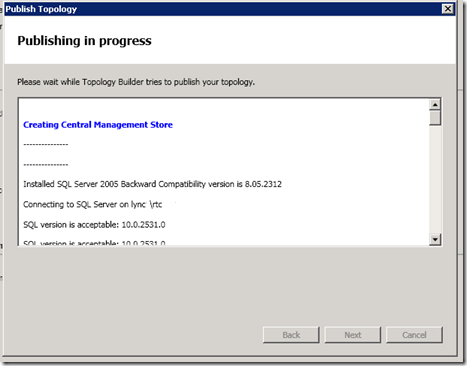

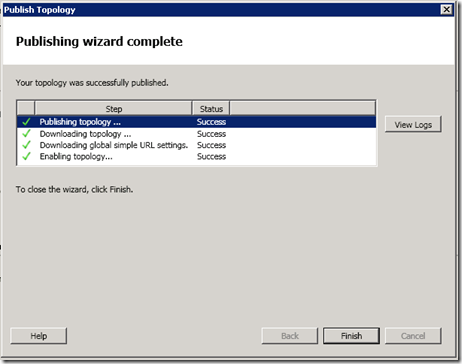

Ejecutamos el asistente para publicar la topología

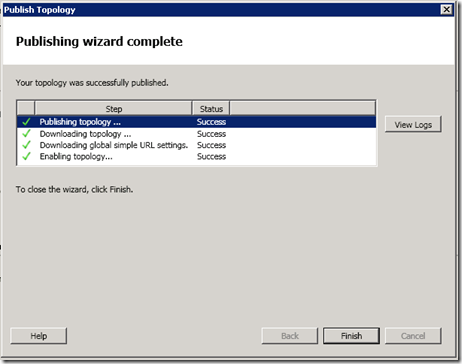

Y el resultado tiene que ser satisfactorio, tal como se muestra en la siguiente captura de pantalla.

Una vez llegados a este punto, no tenemos instalado el servicio de Lync sino que hemos definido su estructura en nuestra organización y publicada en el Directorio Activo.

1.2 Generación del certificado para los servicios de Microsoft Lync

Para que Lync Server funcione correctamente, es necesario generar un certificado interno que haga coincidir el nombre del servidor con el del servicio a publicar. Para ello, instalaremos una Root CA en el propio servidor de Lync.

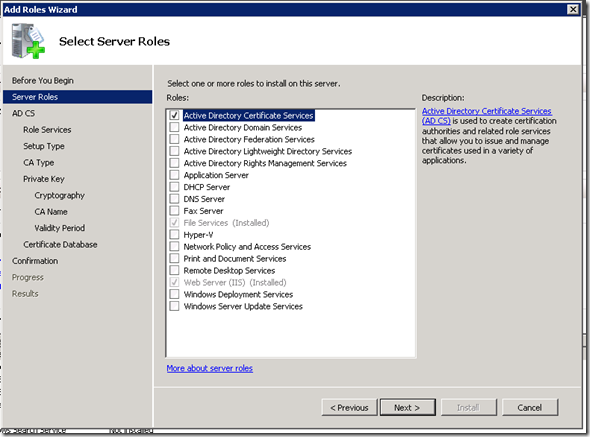

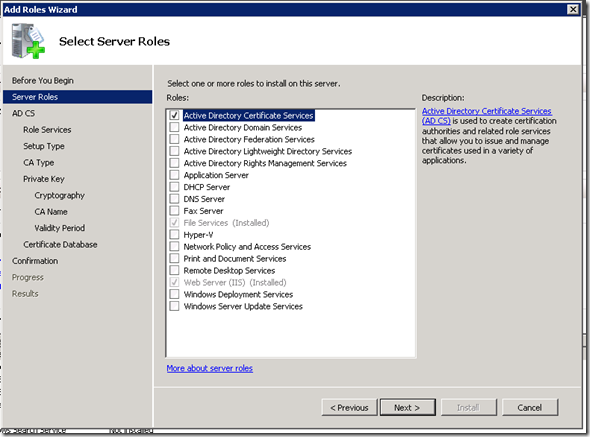

Abrimos el Server Manager, vamos a Roles y añadimos el “Active Directory Certificate Services”

Seleccionamos Certification Authority y Web Enrollment y proseguimos con el asistente.

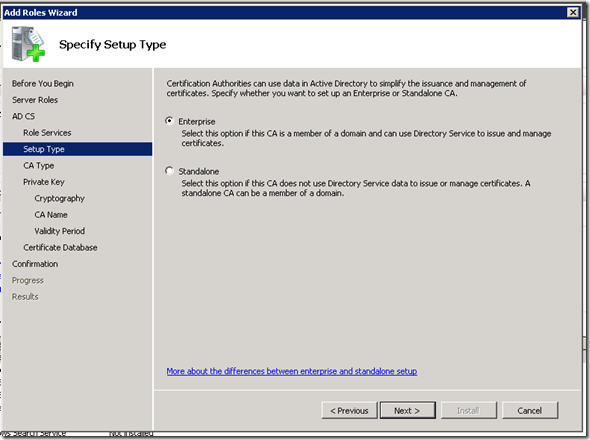

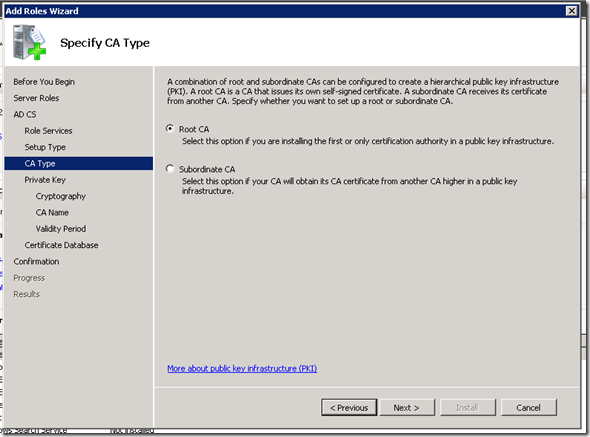

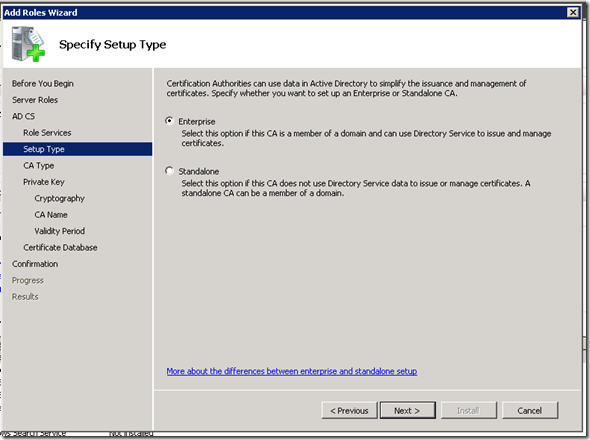

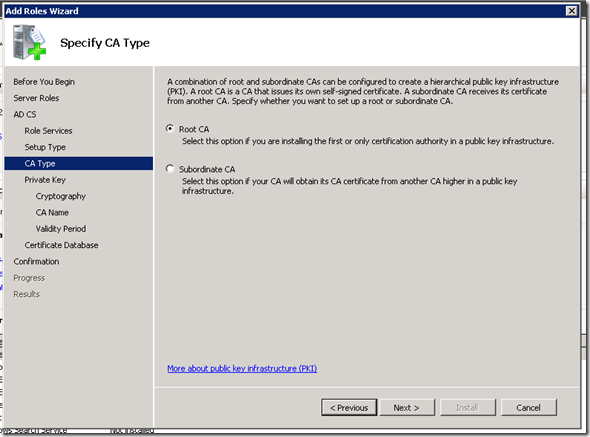

El tipo de CA ha de ser Entrerpise y Root CA

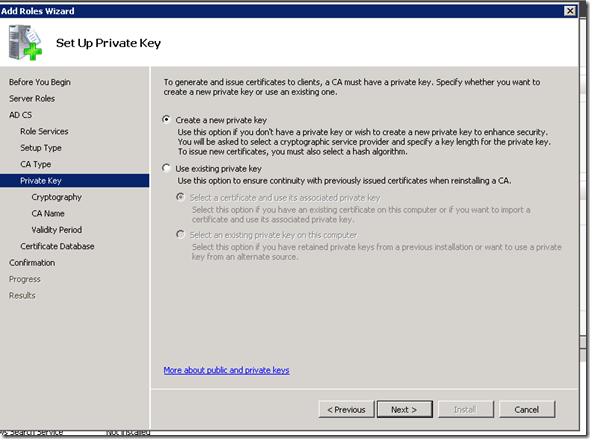

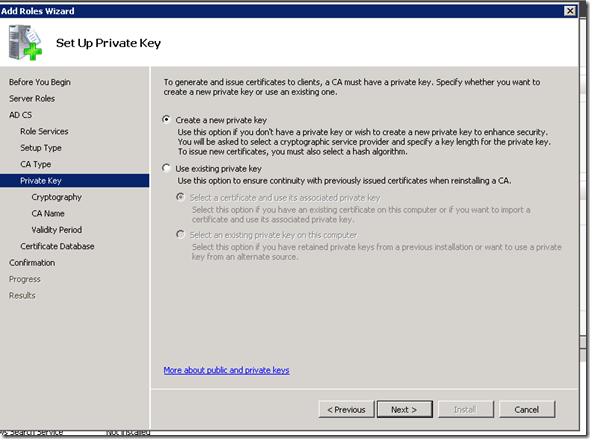

Generamos una nueva clave privada.

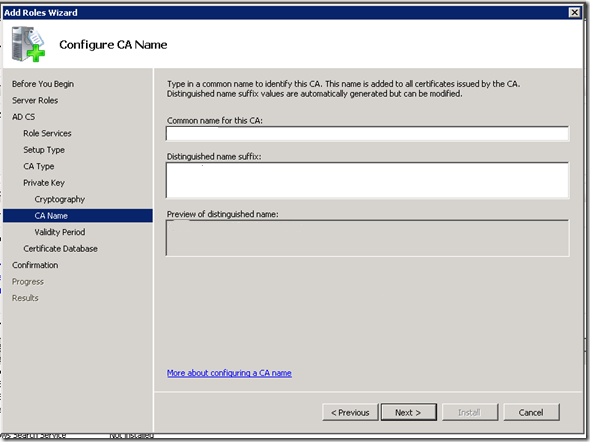

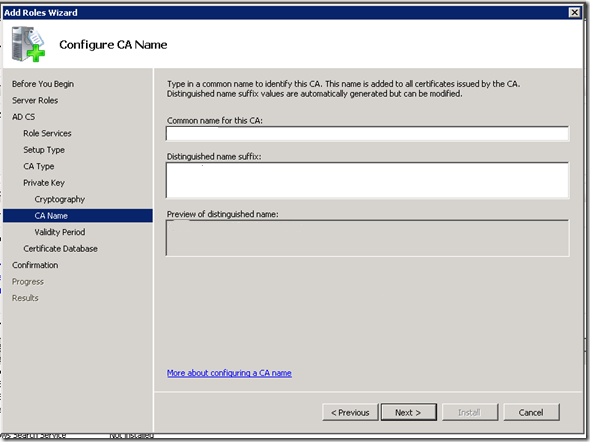

Corregimos el nombre de la CA para que sea “midominio-CA” y proseguimos.

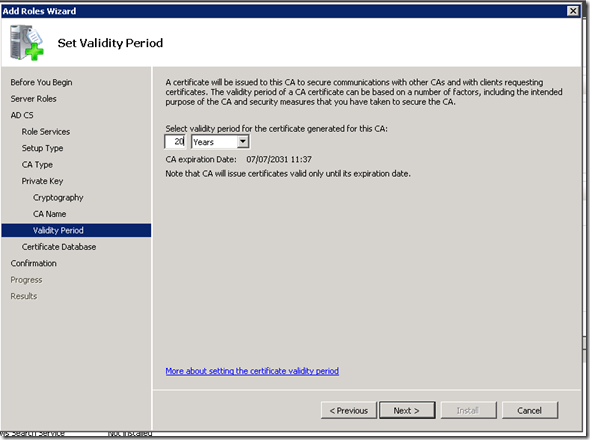

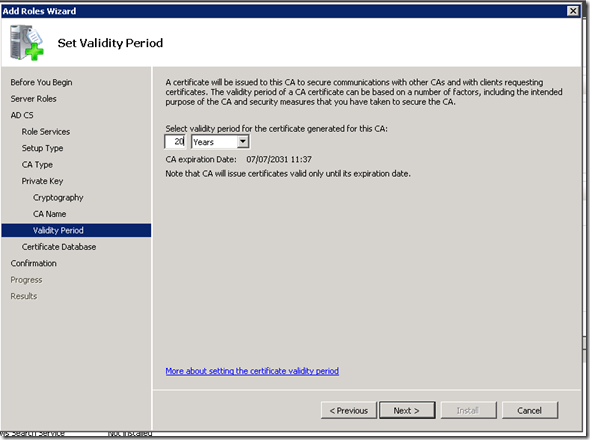

Damos 20 años de validez al certificado interno

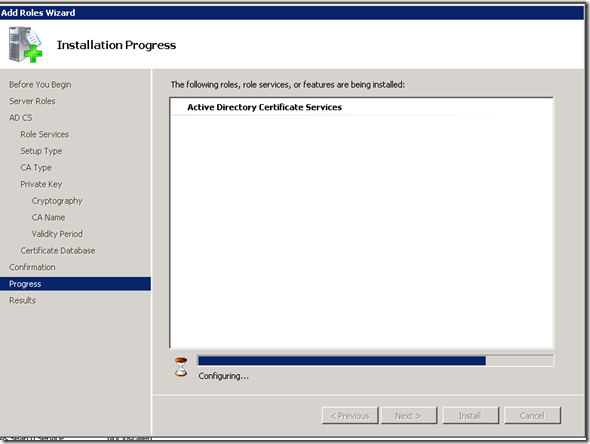

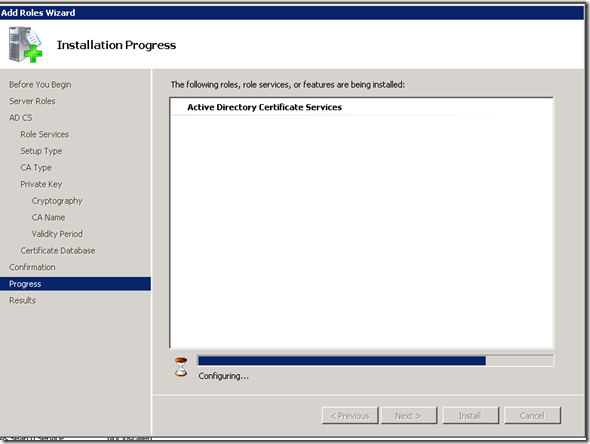

Finalizamos la instalación.

Y nuestro entorno ya está listo para generar y procesar peticiones de certificados para cuando la instalación de Lync genere la petición nuestro entorno sea capaz de procesarla y no detener la instalación del producto.

Aunque para ver cómo acaba la instalación deberemos esperar un poco…

Marc