Reinventa tus análisis de seguridad con el cloud

- Velocidad y escalabilidad ilimitadas en el cloud

- Conocimientos generados por IA que te ayudan a encontrar las amenazas más importantes e investigarlas en solo unos minutos

- Una plataforma de datos central que conecta los datos de todas tus fuentes para facilitar el análisis y la gestión.

- Adquiere gratis datos de actividades de Office 365 para disfrutar de una inteligencia de seguridad más exhaustiva.

Orígenes de datos en Azure Sentinel

- Microsoft Threat Protection.

- Microsoft 365.

- Office 365.

- Azure AD.

- Azure ATP.

- Microsoft Cloud App Security.

- Firewalls de Windows.

- Y muchos más.

- Mediante API.

- Mediante agente.

Seguiremos hablando de esto en otros artículos.

Un saludo

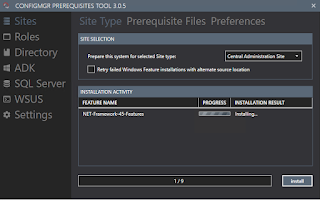

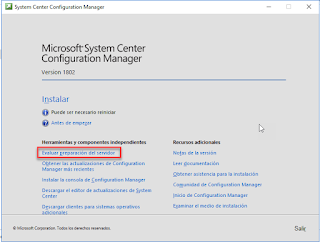

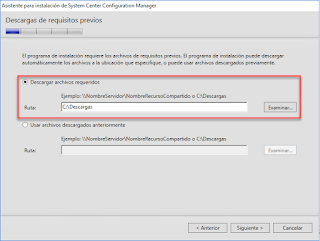

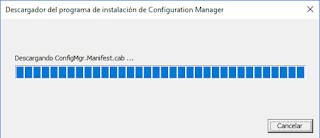

Despliegue automático de preresquistos de SCCM 2016

Hola a todos!

En esta ocasión, comparto con vosotros una herramienta que se encarga de instalar todos los requisitos necesarios para poder desplagar Microsoft System Center Configuration Manager (SCCM) en los distintos servidores sobre los que vamos a desplegar los distintos roles.

Podemos seleccionar los distintos roles de SCCM, WSUS, SQL, etc.

Es una manera de ahorrar tiempo en la descarga e instalación manual de todos los archivos/plugins, etc.

El enlace a Gallery de Microsoft es el siguiente:

https://gallery.technet.microsoft.com/ConfigMgr-2012-R2-e52919cd

Espero que os resulte útil.

Un saludo

Consejos para la recuperación de desastres desde la nube

Hola a todos!

Comparto una pequeña guía de recuperación frente a desastres en la nube que han lanzado nuestros amigos de Techtarget.

Trae alguna información bastante interesante que espero que os resulte útil.

Espero que os resulte de utilidad.

Un saludo

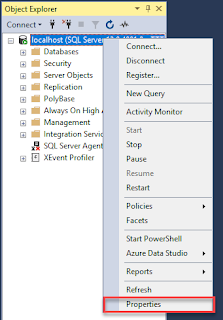

Limitar la memoria de SQL Server en servidores de System Center

Hola a todos!

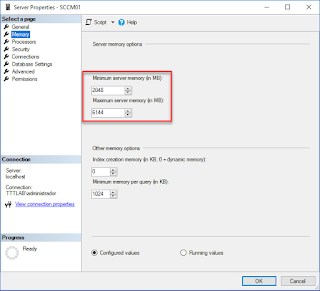

En este caso vamos a comentar como solucionar uno de los problemas recurrentes en las instalaciones de System Center, el uso de memoria de SQL Server.

Este problema, en realidad no es solo en servidores de System Center, si no que es un problema que tenemos en todas las infraestructuras donde tengamos un servidor de SQL-Server ya que este devora la memoria RAM y no queda otra que ponerle límites inferiores y superiores para que se gestione el uso dentro de estos umbrales.

Usaremos las dos opciones posibles de memoria de servidor SQL para poder dejar el servicio operativo.

Definiremos la memoria de servidor mínima y Memoria de servidor máxima.

De esta manera evitaremos que la memoria administrada por el Administrador de memoria de SQL Server coma todos los recursos disponibles.

El proceso es bastante sencillo.

Lo primero que haremos es arrancar «Microsoft SQL Server Management Server».

Nos validamos para acceder a la base de datos e instancia que queremos usar.

En SSMS seleccionamos el servidor y la instancia sobre la que queremos trabajar, hacemos clic en el botón derecho y seleccionamos «Propiedades».

A continuación vamos a «Memoria» y ahí tendremos las opciones a configurar.

Usaremos «min_server_memory» para asignar una cantidad mínima de memoria disponible para el administrador de memoria de SQL Server en una instancia de SQL Server.

Usaremos «max_server_memory» para garantizar que el sistema operativo no experimenta congestión debido a que devore los recursos del sistema. Además debemos saber que para establecer la configuración de memoria de servidor, sobre todo la máxima, debemos supervisar el consumo total del proceso SQL Server y así no poner una máxima que sea limitada y ahogue el servicio.

También tenemos que tener en cuenta que SQL Server no asignará inmediatamente la cantidad de memoria especificada en Memoria de servidor mínima durante el inicio.

Espero que os resulte útil.

Un saludo

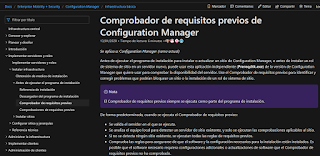

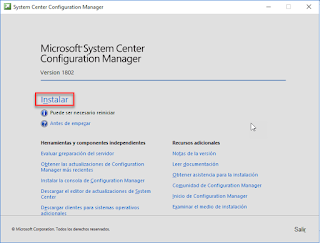

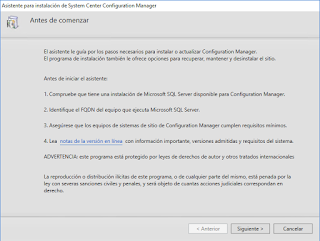

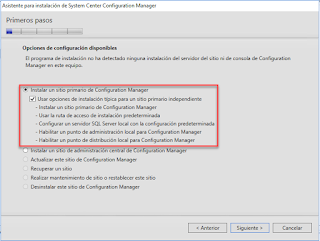

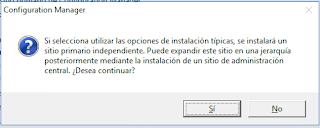

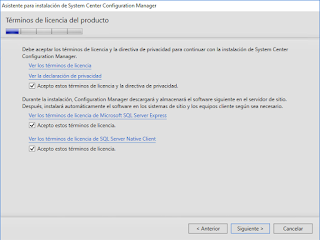

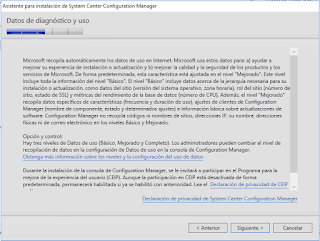

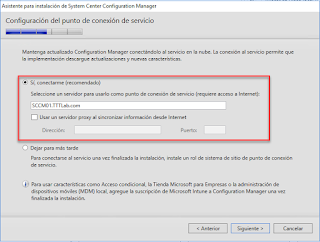

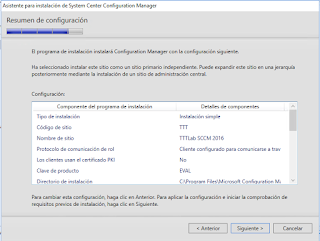

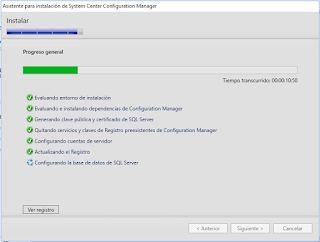

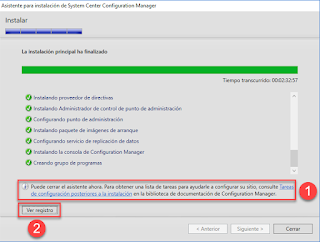

Instalación de SCCM 1802

- Instalar u sitio primario de Configuration manager.

- usar la ruta de acceso de instalación predeterminara.

- Configurar un servidor SQL Server local con la configuración predeterminada.

- Habilitar un punto de administración local para Configuration Manager.

- Habilitar un punto de distribución local para Configuration Manager.

- Primero debemos dar un código de sitio, que es una cadena de tres letras que usara para referencia nuestro sitio.

- Deberemos dar un nombre al sitio, que aparecerá en sitios como la ventana de SCCM.

- Seleccionamos la carpeta de instalación, que en este caso dejamos por defecto.

- Marcamos para incluir la consola de SCCM.

- Ver las tareas de configuración posibles tras la instalación.

- Ver registro: Nos permitirá hacer la revisión del archivo de texto donde tenemos la explicación punto por punto de todo lo que han hecho.

Seguiremos dándole a System Center en otros artículos.

Microsoft Operations Framework (Parte 1)

Introducción.

Existe una capa adicional, que se provisiona sobre ITIL que se utiliza como soporte adicional para la operación de los servicios de TI. Esta “piel” facilitará la adopción de ITIL y hará más cómodo el trabajo día a día del equipo de operaciones y el de administradores.

El añadido que se propone es el uso de Microsoft Operations Framework (MOF). MOF es el marco de trabajo propuesto por Microsoft, uno de los principales fabricantes de software del mundo.

Microsoft Operations Framework (MOF) es por así decirlo una piel de ITIL , o al menos una expansión sobre el mismo, ya que uno de los equipos de trabajo de Microsoft partió de este para desarrollar un marco de trabajo para la gestión que se adaptara mejor a sus productos.

Como su propio nombre indica, Microsoft Operations Framework es en realidad una guía de buenas prácticas para la operación de IT, por lo que no es tan extenso ni tan detallado como ITIL y no pretende sustituirlo, si no adaptarlo y expandirlo. Podemos decir también que ITIL es el modelo de referencia mientras que MOF es el modelo de implementación.MOF, en realidad una colección de recomendaciones, principios y modelos basada en un conjunto de artículos y documentos de en los que Microsoft describe que tenemos que hacer, cuándo y por qué.

La última versión a fecha de hoy es la v4.0 que se basa en ITIL v3 ya que salió en 2008, un año después de hacerlo la versión 3 de ITIL, pero se ha adaptado recientemente a los cambios que aporta ITIL 2011.

Pero, ¿Por qué adoptar un marco de trabajo diseñado por Microsoft? Lo primero que se debe tener en cuenta es que está diseñado por Microsoft, pero no solo es aplicable a sus sistemas o a infraestructuras diseñadas íntegramente con sistemas de dicho fabricante.

Es más bien todo lo contrario, es adaptable a cualquier tipo de explotación, sea cual sea el sistema operativo que usen y sean cuales sean sus aplicaciones o incluso plataforma de trabajo.

Esto permitirá expandir el negocio posteriormente hacia cualquier sistema o cualquier plataforma sin afectar de manera insostenible al modelo de trabajo.

MOF se basa en los principios de dos modelos, el modelo de equipo y el modelo de proceso. Se debe tener en cuenta que los modelos dividen en tres categorías fundamentales: Personas, Procesos y

Tecnología, división que ya se conoce por ITIL y que como ya se sabe, las categorías de personas y procesos se definen expresamente mientras que la tecnología no es independiente si no que se extiende por MOF.

MOF es ideal para la optimización de procesos del departamento técnico de la empresa ya que ayuda a identificar las personas y los roles que desempeñan, facilita la identificación de los riesgos y controlarlos mediante planes de contingencia. Además ayuda con la estandarización de tareas, actividades y al establecimiento de procedimientos.

A continuación se hace un pequeño resumen de este framework para tener algunas nociones sobre el mismo y además intentar entender el porqué de su adaptación en los productos de los que hablaremos posteriormente.

Uno de los puntos más fuertes de este marco de trabajo es que tiene en cuenta la naturaleza cambiante y evolutiva de los departamentos de IT y nos ayuda a gestionar estos cambios a través de herramientas aplicables desde el primer momento y de manera progresiva, sin necesidad de implementar todas para que se logre el cambio si no que se puede hacer paso a paso y únicamente hasta donde nos interese y a nuestro ritmo.

(Continuaremos)

Un saludo

Monitorización de Docker

Hola a todos!

En este pequeño artículo enlazo una web donde se explica como hacer monitorización de Dockers, y trataremos más adelante de manera detallada.

La URL es la siguiente:

https://sematext.com/blog/open-source-docker-monitoring-logging/

Espero que os se útil.

Un saludo

Guía de gestión de puntuación de seguridad de Azure Security

Hola a todos!

La gestión de la puntuación de seguridad de Azure Security se hace en base a una guía de recomendaciones descrita por un comité de expertos independientes.

Esta es la guía que debemos tener como referencia en lo que respecta a la seguridad de Azure.

Sus características son:

- Desarrollado por un comité de expertos.

- Versión actual de marzo de 2019.

- Descarga gratuita.

- Documento de 281 páginas.

- Describe los controles.

- Como se valoran.

- La estructura es sencilla.

- Se describe un control.

- Se describe como se audita de manera manual.

- Se presenta la forma de verificarlo desde CLI.

La ultima sección de cada control tiene referencias sobre como funciona y los fundamentos.

Ejemplo:

3.1 Ensure that ‘Secure transfer required’ is set to ‘Enabled’ (Score)

La URL de la que puedes descargar la guía de CIS es la siguiente:

https://learn.cisecurity.org/benchmarks

Espero que os resulte de utilidad.

Un saludo

Consejos para la recuperación de desastres desde la nube

Hola a todos!

Como ya sabéis muchos de los que leéis mis artículos, soy gran fan de la ISO 23201 y de los sistemas de gestión de continuidad del negocio (o servicio) y en esta ocasión, comparto con vosotros una pequeña guía con consejos para la recuperación de desastres desde la nube que nos proporcionan nuestros amigos de TechTarget.

La URL es la siguiente:

https://searchdatacenter.techtarget.com/es/ehandbook/Consejos-para-la-recuperacion-de-desastres-desde-la-nube

Espero que os resulte útil.

Un saludo