SysInternals Tools I: ADExplorer

Hola a todos,

Para ser mi primer post en esta nueva andadura, vamos a tratar un tema que se ha hablado de la Suite, pero que, en general, acabamos utilizando siempre las mismas herramientas (procexp, portmon, diskmon).

Voy a empezar explicando ADExplorer, que es una herramienta que nos permite movernos por el Directorio Activo de la organización a modo de lectura, con un usuario sin privilegios administrativos.

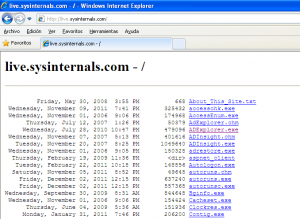

Lo primero que debemos hacer es bajarnos ADExplorer desde la web de sysinternals, personalmente, utilizo el formato LIVE, para ir muchísimo más rápido, que por el formato web con la explicación de cada herramienta, por lo que accederemos a: http://live.sysinternals.com

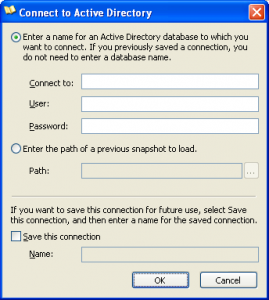

Bajamos ADExplorer.exe y lo ejecutamos, acceptamos las cláusulas de ejecución, se nos abre la pantalla.

Indicamos el dominio al cual queremos conectarnos, el usuario y password que nos han proporcionado.

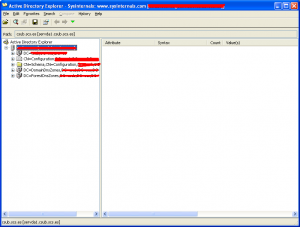

Si hemos indicado tanto dominio, como usuario correctamente, veremos el árbol del dominio, con toda la configuración del mismo.

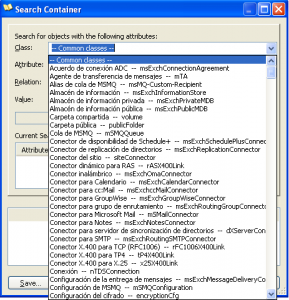

Si le damos a buscar, veremos que podemos realizar la búsqueda por el parámetro que queramos, tanto si es editable (account name, Script Logon, Grups, OUs…..) como si es asisgnado por el sistema (SID, UID,…..).

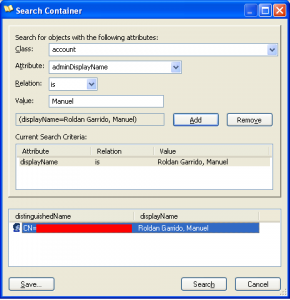

Para ver que la herramienta funciona, voy a realizar la búsqueda de mi usuario en el dominio.

Seleccionamos el parámetro

Class: account

Attribute: DisplayName

Relations: is

Value: Roldan Garrido, Manuel

También podemos realizar búsquedas genéricas, de tal manera, que podamos, por ejemplo, saber los objetos Usuario que existen el el directorio.

¿En que nos puede ayudar ADExplorer?

Por ejemplo, en buscar qué usuario tienen un determinado LoginScript, ya sea por causas de entorno, pruebas, etc, para esto, seleccionaríamos las siguientes propiedades.

Class: User

Attribute: scriptPath

Relation: is

Value: URL del fichero de Script

Otro ejemplo, es para saber información de un directorio activo desconocido, y del cual, tenemos que extraer algún tipo de información.

Tenemos que tener en cuenta, que para poder sacarle todo el jugo a esta herramienta, previamente, nos hemos tenido que pelear mucho con ella, o por lo menos, haber realizado pruebas, editando objetos de directorio activo y buscandolos con esta herramienta para saber que selecciones tenemos que realizar para extraer la información necesaria.

Comentarios recientes