Buenas,

Comenzaremos este post haciendo un poco de historia acerca de la funcionalidad de BranchCache. Esta Funcionalidad fue introducida por primera vez en los sistemas operativos windows server 2008 R2 y windows 7. Dicha funcionalida nos permte tener una cache de documentos en delegaciones que no tienen un servidor de ficheros de tal manera que el primer cliente que accede al documento descarga el documento desde la central mediante la WAN y el resto de solicitudes son capaces de detectar que ese documento ya ha sido descargado y cacheado, descargandose en estas ocasiones el fichero de la cache mediante la LAN.

Igualmente es importante recordar que la funcionalidad de branchcache puede ser configurada en modo cache centralizada mediante un servidor dedicado con windows server 2008 r2 de tal manera que todos los cacheos para la branch office se realicen en este equipo o en modo cache distribuida donde todos los clientes de la branch office que accedan a la información serán capaces de cachear documentos y ponerlos a disposición del resto de usuarios.

Una vez realizada esta breve intro de la funcionalidad pasamos a detallar las mejoras incluidas en este funcionadlidad a partir de windows server 2012 y windows 8 client:

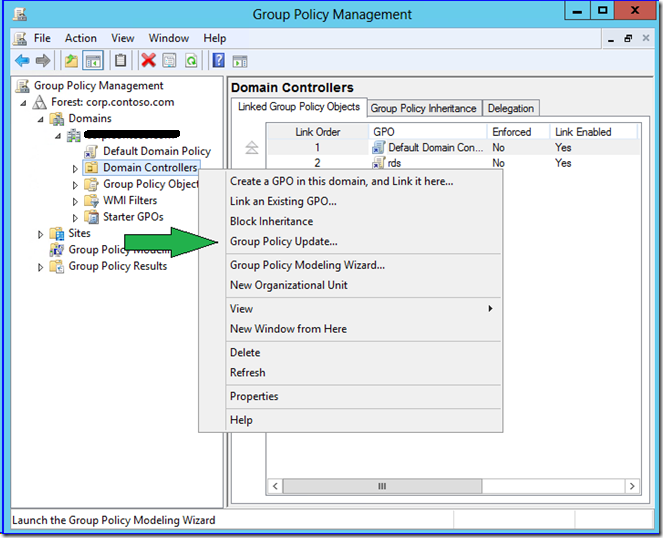

– Elimina la necesidad de tener una GPO por cada branch office para configurar brancache, permitiendo de esta manera simplificar el despliegue de entornos de branchcache.

– Se integra con la nueva funcionalidad de Deduplicación incluida en windos server 2012 lo que nos permite mejorar los tiempos de descarga y el ancho de banda consumido.

– Brancache mejor su rendimiento mediante la realización de calculos que permiten optimizar la descarga del fichero para el primer uso.

– Permite realizar cache prepopulation, está mejora es quizas la más significativa y nos permite realizar el cacheo de los documentos más pesados o más usados de manera automaticamente y atendiendo a una programación permtiendo de esta manera tener documentos cacheados sin que sean solicitados por ningún cliente.

– El contendio de la cache es encriptado por defecto haciendo esta funcionalidad más segura.

– Gestión completa de la funcionalidad mediante power shell.

Espero que os resulte de utilidad.

Un saludo