Hola.

Algunas de las novedades que más me gustan en Windows Server 2012 las incorpora el rol de Failover Clúster.

En esta entrada vamos a explotar una novedad gracias a la cual podremos crear un clúster, ubicado en una DMZ en la que por seguridad, hemos ubicado un RODC para ser su DC de referencia.

Algo a tener en cuenta es que podemos ubicar la cuenta de clúster en la OU que necesitemos, algo que a día de hoy, con la cantidad de delegaciones de responsabilidad, subcontratación y descentralización en la que vivimos, se muestra muy efectivo y necesario.

Descripción de entorno:

Yendo un poco mas allá en términos de seguridad y simulando una situación bastante común. En esta ubicación remota donde montaríamos este clúster, ubicamos un RODC y tenemos un administrador que no puede ser más que administrador local de los nodos y simple usuario de dominio. ¿Está complicado que este administrador monte un clúster en versiones anteriores a Windows Server 2012?, ¿verdad?.

No hace falta decir que ya que el departamento de seguridad se ha puesto duro. Como en muchas corporaciones tenemos una directiva que impide que los usuarios metan equipos en dominio y contando que nuestro usuario es administrador local y un simple usuario de dominio, nosotros como administradores de dominio vamos a crear una cuenta previamente para que, en el momento de crear el clúster, nuestro RODC ya la tenga.

Lo primero a tener en cuenta es que previo a la puesta en marcha del clúster, cuento con este entorno:

1. Active Directory con bosque 2012 y dominio 2012, pero en entradas anteriores (creación de RODC) ya visteis como este entorno soportaría tener funcionalidad 2003 teniendo eso si, al menos un DC 2008 y ejecutando la orden adprep /rodcprep.

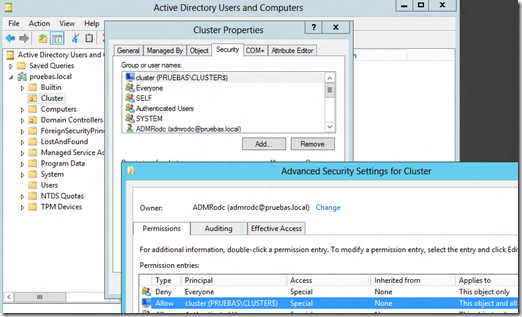

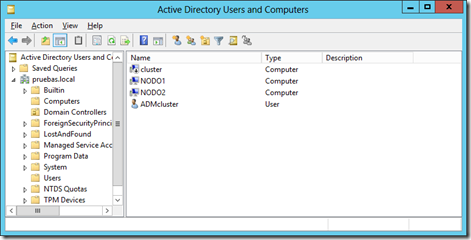

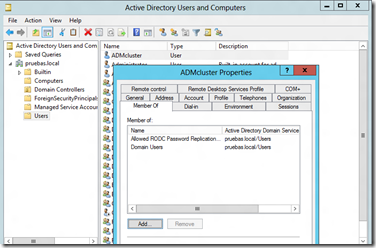

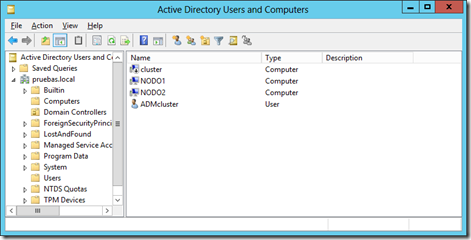

2. Por hacerlo perfecto en terminos de seguridad, hemos hecho una OU donde tendremos las cuentas de equipo de los nodos, cuenta de equipo del clúster y un usuario al que llamamos ADMcluster que será con el que iniciemos sesión en los nodos para crear el clúster.

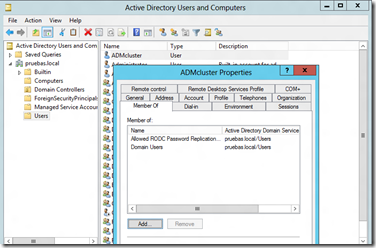

3. Aunque como os enseñaré en mi blog, el clúster ya se inicia sin necesidad de tener un DC a su alcance, hacemos miembros del grupo “Allowed Rodc Password…” al usuario ADMcluster, cuentas de equipo de los nodos y del clúster.

Paso a paso (pre requisitos):

1. Crear cuenta ADMCluster e introducir la cuenta como administrador local en los 2 nodos del clúster, además de hacerle miembro de “Allowed RODC…”

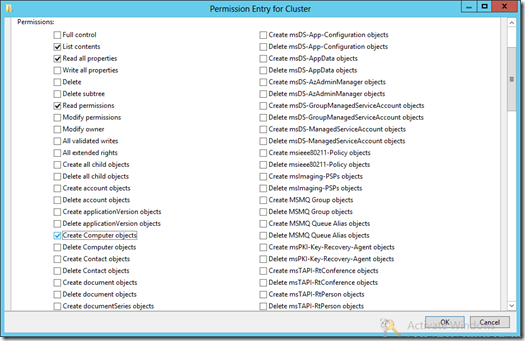

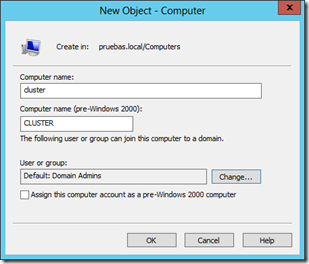

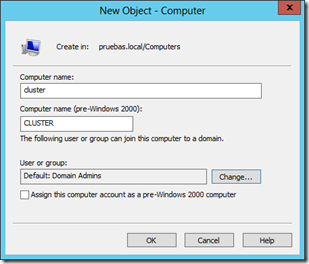

2. Crear OU donde moveremos las cuentas de equipo de los nodos y crearemos una cuenta de equipo con el nombre que tendrá el clúster.

3.Tras crear la cuenta, botón derecho sobre la cuenta y elegir la opción “Deshabilitar”.

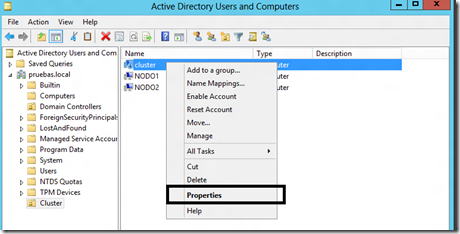

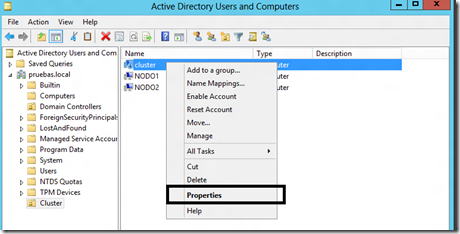

4. Propiedades sobre la cuenta de equipo deshabilitada “Cluster”

5. A nuestro usuario ADMCluster, le damos control total sobre la cuenta.

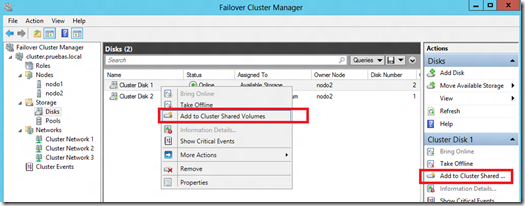

Montaje de clúster:

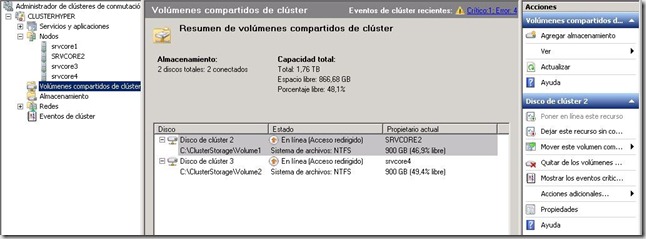

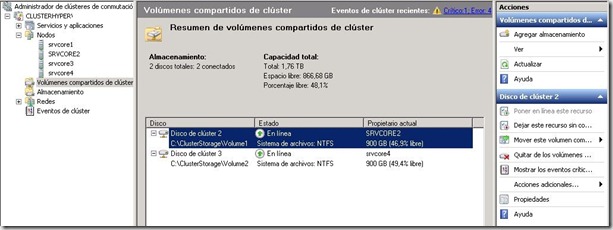

A continuación toca montar el clúster , en esto no voy a entrar en detalles obvios, en mi entorno tengo:

1. Tarjeta que hará de latido del clúster.

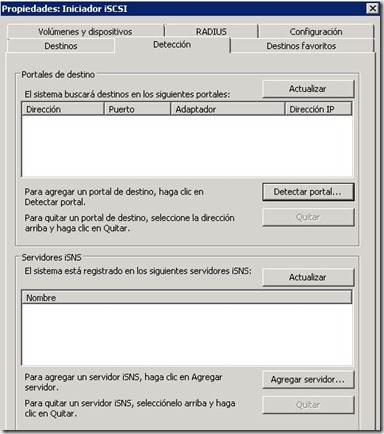

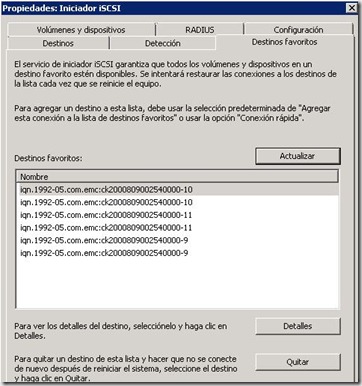

2. En mi caso cuento con las tarjetas Iscsi y asignada y formateada la Lun de Quorum y lun para futuro csv .

3. Tarjeta para Lan.

4. Activado el rol de Failover clúster en los dos nodos.

5. Como os he dicho antes, recalco que tenemos el usuario ADMcluster como administrador local en los dos equipos.

Tras tener todos los requisitos, la creación del clúster por parte del usuario ADMCluster no difiere de la creación de un clúster normal y corriente. Observad que al final del proceso la cuenta de clúster aparece como habilitada.

Tened en cuenta el funcionamiento de un RODC, quiero decir, mientras la línea entre el RODC y el DC de referencia esté levantada, todo funciona correctamente esté cacheada la cuenta de los diferentes usuarios y/o equipos o no. El problema viene cuando esta línea no está disponible. En esta situación solo podrán validarse contra el RODC usuarios y equipos cacheados y eso, lo tenéis que prever, por supuesto, cuando todo funciona.

Hay que tener en cuenta otra gran novedad. El servicio de clúster se levanta a pesar de no estar levantado el DC o el propio RODC pero esto nos viene muy bien cuando hospedamos máquinas virtuales, no siendo así cuando hospedamos servicios como file server que luego, al fin y al cabo no son accesibles si no se comprueban los permisos del usuario.

Saludos.