Hola,

Empezamos hoy una serie de 3 árticulos en la que hablaremos de comprobaciones podemos realizar en un controlador de dominio para saber si el mismo esta funcionando correctarmente.

En este primer árticulo me gustaría centrarme únicamente en las 3 comprobaciones más básicas las cuales pueden ser realizados por cualquier técnico con unos conocimientos básicos de Active Directory.

Pues bien, sin mas dilaciones pasamos a detallar las mismas:

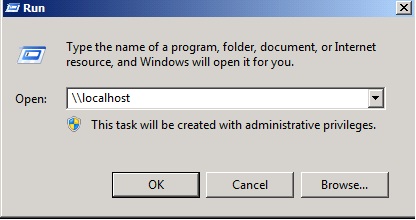

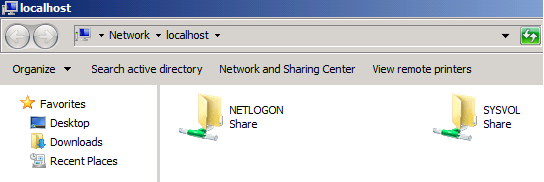

1 – Comprobar que las carpetas Sysvol y Netlogon se encuentran compartidas, para hacerlo tan solo es necesario entrar en ejecutar, teclear \\localhost y pulsar en aceptar.

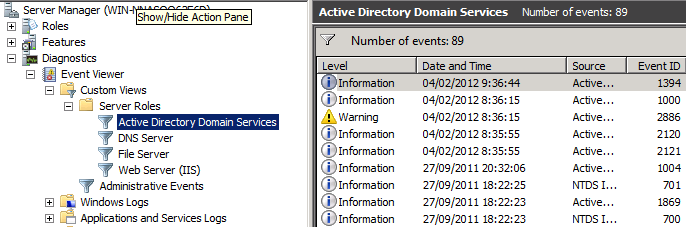

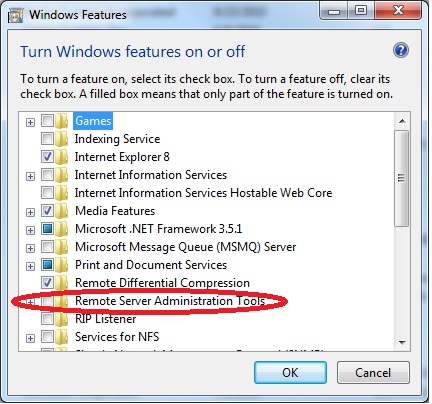

2- Revisar el visor de eventos de Active Directory en busca de posibles errores, en caso de encontrar algún error o warning deberíamos buscar más información sobre el mismo en la ayuda del evento o por internet. Para comprobar el visor de evento de AD iniciaremos el server manager y posteriormente accedemos a Diagnostics – Event Viewer – Custom Views – Server Roles – Active Directory Domain services.

3- Comprobar que nuestro controlador de dominio resuelve correctamente nombre dns. Para ello tan solo es necesario ejecutar el comando nslookup desde una linea de comandos y comprobar si se resuelve.

Por ejemplo para saber si nuestro dc resuelve el nombre de su partner de replicación usariamos el comando.

nslookup IP_partner_replicación – este comando nos debe indicar el nombre de nuestro partner de replicación.

En los dos próximos árticulos entraremos en detalles de comprobaciones algo más avanzadas.

Un saludo.