Después de una parada obligada por temas laborales y estudiantiles ( para volver a ponerse en el otro lado de la barrera, en esta ocasión para estudiar un master en seguridad de las TIC), he encontrado el tiempo suficiente para escribir este post.

Cuando se explica la importancia de tener los sistemas seguros, a menudo comentan el problema de que un equipo pueda vulnerarse fácilmente con herramientas como Ophcrack, de manera que en este post, quiero compartir cómo fortalecer nuestro sistema Windows.

Los sistemas operativos Windows utilizan un sistema de cifrado unidireccional para las contraseñas de los usuarios, de manera similar a como lo hacen los sistema Unix con su archivo passwd. En nuestro caso, tendremos el archivo SAM (Security Account Manager) que se halla en Windows\System32\Config que almacenará dichos hash.

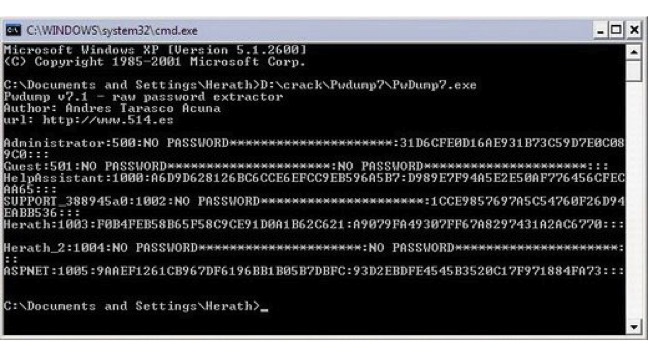

Evidentemente, si accedemos a este archivo utilizando cualquier técnica de fuerza bruta o mediante rainbow tables podremos vulnerar esta seguridad. Por ejemplo, con herramientas como PwDump podemos extrarer els hash a un archivo y enviarlos posteriormente hacia un los sistema de ataque.

Para solventar este problema, a partir de Windows 2000 se introdujo el System Key (syskey) que realiza un cifrado de dicho archivo mediante una contraseña maestra que cifra todos los hashs almacenados.

El sistema Syskey, ofrece tres modos de funcionamiento:

- Contraseña automática guardada en el sistema.

- Contraseña manual para ofrecer doble autenticación.

- Disco clave que contendrá la contraseña maestra.

El sistema de contraseña automática es el que está activado por defecto. En este caso, la clave se oculta en el sistema de registros. El problema, es que esta ocultación fue descubierta y disponemos de herramientas que permiten recuperar esta clave como bkhive.

El método de doble autenticación no solicitará una clave maestra en arrancar el sistema. No se guarda de forma oculta en los registros, por tanto es una solución mucha más segura. Si se inicia la máquina física con un CD-Live o similar, como no disponemos de dicha clave maestra, no podremos atacar el fichero SAM.

Por último, tenemos la opción de guardar la clave en un medio extraíble (disquet, pendrive…) Cuando arrancamos el sistema, nos solicitará insertar dicho medio extraíble para continuar.

Vamos a configurar esta última opción. Para ello, arrancaremos la aplicación syskey

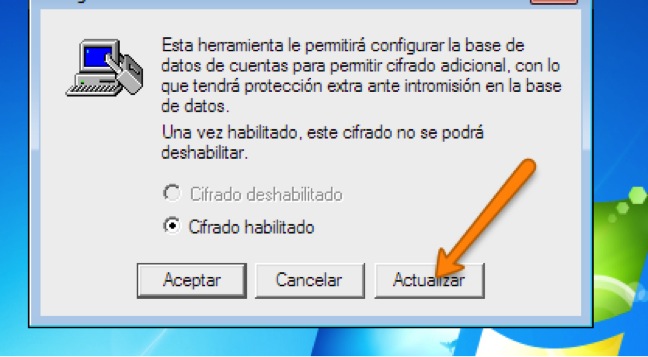

Elegimos Actualizar:

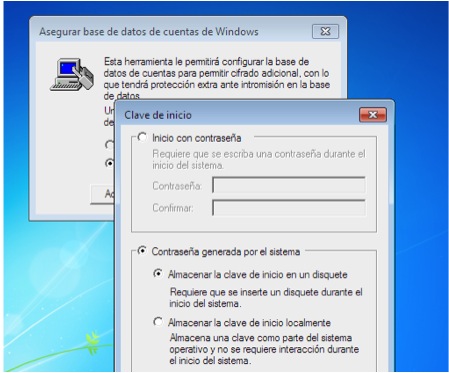

Aquí podemos ver las tres opciones comentadas en el syskey. En nuestro caso, elegimos la opción de almacenar la contraseña en un disquete:

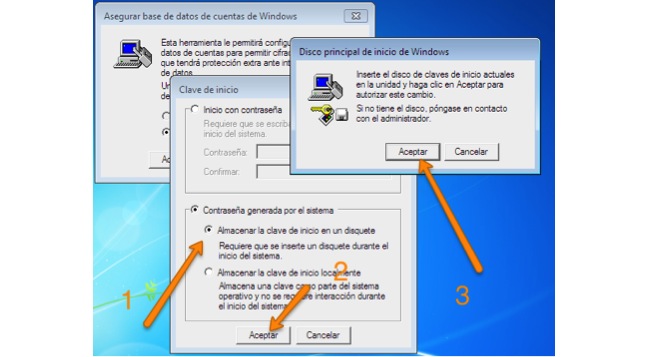

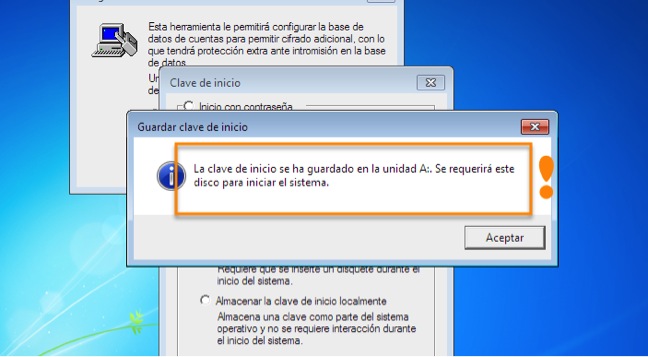

Nos poden insertar el medio extraíble y elegimos aceptar:

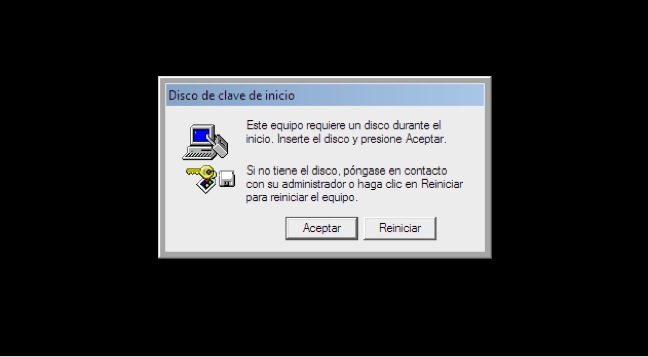

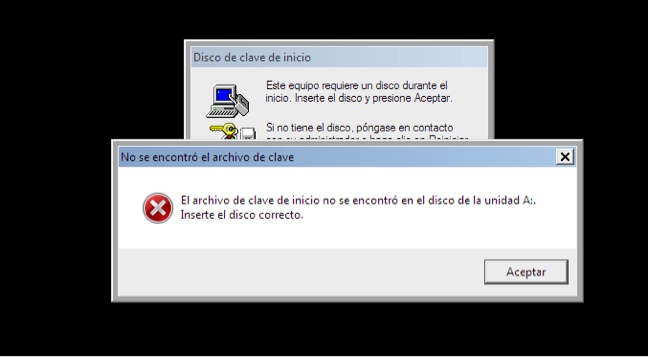

Una vez realizada la configuración, reiniciamos la máquina y comprobamos como nos solicita la introducción del dispositivo:

Tenemos que tener en cuenta, que el sistema arranca en modo mínimo, eso quiere decir que no tenemos conectividad hasta que no se pasa la validación del syskey, por tanto, no sirve para sistemas que se tengan que arrancar de forma remota.

Pingback: Fortificando nuestro Windows i II: Syskey | Way to IT