En este artículo me gustaría explicar cómo se pueden utilizar las características de seguridad de Windows Intune para poner en práctica algunas recomendaciones que pueden ayudar a proteger mejor nuestros equipos. Estos son algunos consejos:

- Activar Endpoint Protection

- Configuración de seguridad por defecto

- Automatizar la aprobación de actualización de seguridad

- Envío de alertas a los administradores vía e-mail

- Actualizar el Sistema Operativo

Activar Endpoint Protection

A día de hoy es difícil encontrar un equipo sin antivirus, ya sea Windows, MacOS, Linux o lo que sea. Y es que ya no hay ninguna plataforma que se libre de la amenaza más común, es decir, malware o software malicioso. Entonces dando por hecho que todos los equipos cuentan con antivirus, ahora debemos asegurarnos que este esté siempre actualizado y se realicen análisis periódicamente, y qué mejor que hacerlo de una manera centralizada y muy bien monitorizada. Windows Intune EndPoint Protection está basado en el mismo motor de protección que System Center Endopoint Protection (SCEP) 2012. Al instalar Windows Intune en un equipo cliente, automáticamente se hace una comprobación para determinar si Windows Intune Endpoint Protection se ha habilitado correctamente. Si nuestro equipo dispone de algún antivirus de Microsoft como por ejemplo Microsoft Security Essentials, Endpoint Protection lo reemplazará. Sin embargo, si ya existe algún antivirus que no es de Microsoft, Endpoint Protection permanecerá desactivado. Cuando esto sucede, en la consola de administración de Windows Intune nos informará que el equipo cliente dispone de antivirus, pero no nos informará de las incidencias que detecte el antivirus en el equipo cliente, así como otros detalles específicos.

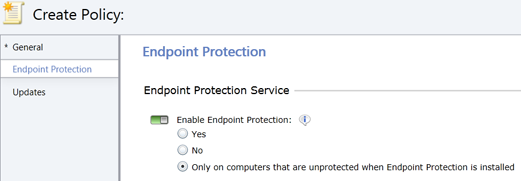

Para habilitar explícitamente Windows Intune Endpoint Protection en los equipos cliente que disponen de antivirus que no son de Microsoft, tenemos que crear una política de configuración para el Agente de Windows Intune. Para ello debemos establecer el valor de YES en «Enable Endpoint Potection«.

Después de confirmar que queremos que Windows Intune Endpoint Protection nos ayude a proteger los equipos clientes, recomendamos quitar la protección de los otros antivirus, por lo menos desactivar la protección en tiempo real. Esto reducirá al mínimo los posibles conflictos y la degradación de rendimiento asociados con la ejecución de dos aplicaciones antivirus al mismo tiempo.

Configuración de seguridad por defecto

En la consola de administración de Windows Intune podemos encontrar de una manera completamente centralizada, organizada y muy accesible las opciones que controlan las actualizaciones, Endpoint Protection, configuración del firewall y la experiencia del usuario final. Todo esto funcionará sin importar si los equipos estás unidos a un dominio.

Los siguientes pasos te guiarán en el poceso de configuración de sencillas políticas de seguridad de Windows Intune.

1. Desde la consola de administración de Windows Intune, hacemos clic en la pestaña Policy.

2. En el panel Tareas, hacemos clic en Crear una nueva directiva. Con el Asistente para nuevas directivas, seleccionamos las plantillas de directiva.

3. Seleccione la plantilla AgentSettings y hacemos clic en Crear nueva directiva.

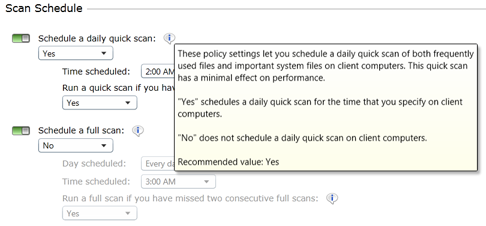

La configuración del agente controlará Endpoint Protection y configuración de las actualizaciones de software para los equipos administrados. Podemos desplazarnos por las opciones y revisar las opciones que podemos configurar, como programar un análisis periódico del antivirus, la suscripción de SkyNet o la frecuencia con la que debe comprobar nuevas actualizaciones. Si hacemos clic sobre el icono «Info» de cada opción, se nos mostrará una información detallada junto a una configuración recomendada tal y como podéis ver en la siguiente imagen.

4. Una vez hayamos configurado las opciones que deseamos aplicar en nuestra política por defecto, hacemos clic en Guardar Política.

5. En la ventana «Deploy Policy», hacemos clic en Sí y seleccionamos el grupo Todos los equipos para implementar esta política a todos los equipos que estamos administrando.

Del mismo modo, podemos repetir este proceso para la plantilla de la política de Configuración del Firewall de Windows. Esta política nos permite controlar las reglas locales del firewall de Windows y crear excepciones para abrir puertos específicos del firewall, permitan o denegar características tales como accesos a archivos o servicios de impresión, e incluso la administración remota. Una vez que tengamos las políticas por defecto a nuestro gusto, podemos aplicarlas a todos los grupos o si lo deseamos, podríamos aplicarlos a algún grupo concreto de equipos de nuestra organización.

Merece la pena dedicar un poco de tiempo a revisar la configuración de estas políticas para asegurarnos de que la configuración de seguridad satisface las necesidades específicas de nuestra organización. Estas configuraciones se aplicarán a los clientes la próxima vez que se conecten a Internet y conecten con el servicio de Windows Intune.

Automatizar la aprobación de actualización de seguridad

Por defecto, Windows Intune espera que un administrador apruebe manualmente cada actualización de Microsoft antes de permitir que el equipo cliente descargue e instale la actualización. Sin embargo, si deseamos asegurarnos de que nuestros equipos reciban las actualizaciones críticas o de seguridad tan pronto como sea posible, podemos configurar una regla de aprobación automática de Windows Intune, así estas actualizaciones serán aprobadas y desplegadas tan pronto como el cliente verifique el estado de la actualización. Los siguientes pasos te guirán en el proceso de creación de una regla que aprobará automáticamente las actualizaciones críticas y de seguridad.

1. Desde la Consola de administración de Windows Intune, hacemos clic en Administración y actualizaciones.

2. Buscamos y seleccionamos una regla llamada «Reglas de aprobación automática» o «Automatic Approval Rules». Si no la encontramos, la creamos nosotros mismos haciendo clic en «Nuevo«…

3. Escribimos un nombre de regla como: «Regla de aprobación por defecto», y a siguiente.

4. Marcamos la opción Todas las Categorías y hacemos clic en siguiente.

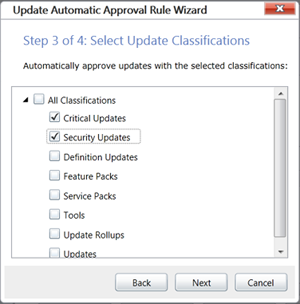

5. Ahora podemos seleccionar las actualización que deseamos que se aprueben automáticamente. Recomendamos seleccionar las mismas que he seleccionado yo, como podéis ver en la siguiente imagen. Esto ayudará a mantener los equipos mejor protegidos de nuevas amenazas o vulnerabilidades.

6. Una vez que hayamos seleccionado las actualizaciones que deseemos automatizar, hacemos clic en Siguiente.

7. Ahora podemos seleccionar los grupos que deseamos implementar esta regla. Para implementarlo en todos los ordenadores administrados, seleccionamos el grupo All Computers (Todos los equipos) y hacemos clic en Finalizar.

8. Ahora podemos ejecutar la regla para evaluar las actualizaciones disponibles actualmente, y si hay alguna que cumpla con lo que hemos configurado, se forzará la implementación de estas actualizaciones. Si de lo contrario hacemos clic en Guardar, sólo se aplicarán las futuras actualizaciones a medida que se vayan liberando.

Envío de alertas a los administradores vía e-mail

Como en todo, es vital reducir al máximo el tiempo de reacción desde que se produce una incidencia hasta que la resulución de la misma. Normalmente las demoras suelen producirse por la ausencia de notificaciones. Con Windows Intune podemos configurar un servicio de envío de alertas y notificaciones vía E-Mail. Para asegurarnos que los administradores o el equipo de soporte reciban estas alertas tan pronto como se detecte, debemos seguir estos pasos:

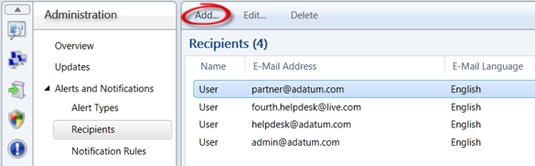

1. Desde la consola de administración de Windows intune, hacemos clic en la pestaña Administración.

2. Ahora nos vamos a Alertas y Notificaciones.

3. A continuación hacemos clic en Recipients (Destinatarios), y ahora en la opción Añadir:

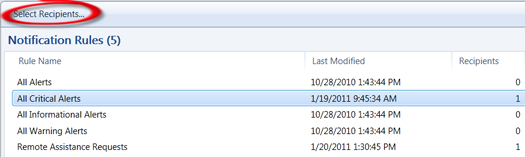

4. Añadimos las direcciones de correo electrónico de los administradores o equipo de soporte que queramos que reciban alertas. 5. A continuación nos vamos a Notification Rules (Reglas de notificación) y seleccionamos las alertas que deseamos recibir por correo electrónico.

6. Ahora podemos seleccionar los destinatarios (emails) que queremos que reciban estas alertas que hemos seleccionado.

NOTA: Recomiendo crear una regla que nos notifique de todas las alertas críticas y las solicitudes de asistencia remota. De esta manera, el equipo de soporte podrá atender cualquier problema grave con la mayor brevedad posible.

Actualizar el Sistema Operativo

El último y no menos importante, es asegurarnos de que los equipos que estemos gestionando con Windows Intune sean como mínimo Windows 7, aunque recomendamos que sean Windows 8. Aunque Windows Intune es compatible con Windows XP y Vista, recomendamos la versión Enterprise de Windows 7 u 8, ya que estas disponen de BitLocker y BitLocker To Go, que proporciona una mejorada protección de los equipos y dispositivos de almacenamiento portátiles.